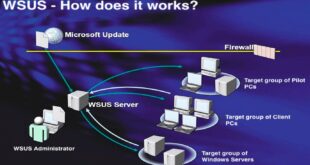

Windows Server Update Services (WSUS), Microsoft’un Windows Server işletim sistemleri için geliştirdiği bir güncelleme yönetim …

Devamını OkuWindows İşlem Önceliklendirme ve Core Atama

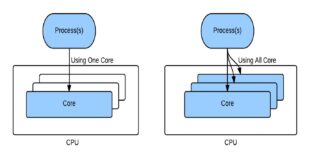

Günümüzün çok çekirdekli işlemci mimarileri sayesinde, modern işletim sistemleri aynı anda birden fazla işlemi veya …

Devamını OkuBir Bilgisayar Domaine Nasıl Dahil Edilir ?

Windows Sürüm Farklılıkları(Home-Pro-Enterprise)

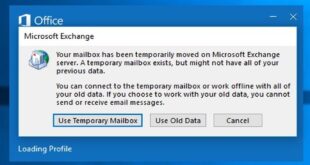

“Posta Kutunuz Geçici Olarak Microsoft Exchange Server’a Taşındı” Hatasının Çözümü

Microsoft Outlook, Exchange bağlantısı sunması sayesinde kurumsal yapılarda en sık tercih edilen e-posta istemcilerinden biridir …

Devamını OkuExchange Server’da Room Mailbox Nedir? Nasıl Yapılandırılır?

Exchange Server Distribution (Dağıtım) Grupları

Exchange Server 2019 Kurulumu: Adım Adım Rehber

DAS, NAS ve SAN Nedir? Depolama Üniteleri Arasındaki Farklar

Veri, modern bilişim dünyasının can damarıdır. Bu nedenle, verinin nasıl depolandığı, erişildiği ve yönetildiği konusu, …

Devamını OkuFiziksel Sunucu Kurulumu ve Uzaktan Yönetim

Sector ve Stripe Size: Performans ve Optimizasyon

RAID Seviyelerinin Disk Performansına Etkileri

Hot Spare Nedir? Yedek Disk İle Sistem Güvencesi

Ağ Protokolleri Hakkında Bilmeniz Gerekenler

Günümüz dünyasında ağlar, cihazların birbirleriyle iletişim kurmasını sağlayan temel bileşenlerden biridir. Ancak, bu iletişimin düzenli …

Devamını OkuDNS (Domain Name System) Hakkında Detaylı Rehber

Subnetting ve CIDR Notasyonu Nedir ? Adım Adım Örnekler İle

Internet Protocol (IP): Kavramlar ve İletişim Türleri

TCP,UDP Protokolleri – Özellikleri ve Karşılaştırma

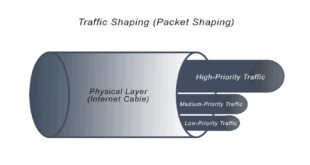

Fortigate Cihazlarda Traffic Shaping Yapılandırması

Günümüzde ağ yönetimi, bant genişliği optimizasyonu ve kritik uygulamaların önceliklendirilmesi çok önemlidir. Fortinet FortiGate cihazlarında, …

Devamını OkuDeep Packet Inspection (DPI) Nedir? Nasıl Çalışır?

Virtual Server Load Balance Yapılandırma Rehberi

IP Reputation Nedir? IP Reputation Based Kural Oluşturma

Fortigate SSL-VPN – LDAPS Parola Değiştirme

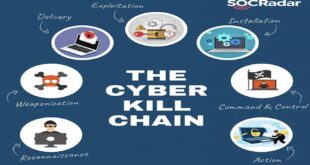

Siber Güvenlikte Ölüm Zinciri (Cyber Kill Chain) Nedir ?

Siber güvenlikte Ölüm Zinciri (Cyber Kill Chain), saldırganların bir siber saldırıyı gerçekleştirmek için izlediği aşamaları …

Devamını OkuSiber Güvenlikte Güncel Tehditler ve Trendler:2024

Bilişim Güvenliği Standartları Nelerdir ?

Veeam Backup & Replication Kurulum Rehberi

Günümüzde veri kaybı, kurumlar için en büyük risklerden biri. Donanım arızaları, kullanıcı hataları, fidye yazılımları …

Devamını Oku

Linux’ta Administrative Access ve Permissions

Linux, esnek ve güçlü bir işletim sistemidir. Ancak, sistemin güvenliği ve yönetimi için administrative access …

Devamını OkuLinux Dosya ve Dizin Yapısı: Bilinmesi Gerekenler

Linux: Özgürlüğün ve Gücün İşletim Sistemi

Sanallaştırmada Snapshot Kavramı: Derinlemesine İnceleme

Sanallaştırma teknolojileri, IT dünyasında devrim yaratarak kaynakların daha verimli kullanılmasına olanak tanıdı. Bu teknolojilerin en …

Devamını OkuVirtualBox ile Sanallaştırma: Adım Adım Rehber

Tek Sunucu, Onlarca Sistem: Sanallaştırma ve Tipleri

Alan Adı ve Office 365 Entegrasyonu: Adım Adım Rehber

Kurumsal dünyada dijital dönüşümün temel taşlarından biri de güçlü bir e-posta ve iş birliği altyapısıdır. …

Devamını OkuOffice 365 Cloud: Bulut Tabanlı Çalışmanın Geleceği